حمله DDoS چیست؟

حمله DDoS (denial-of-service) تلاش برای مختل کردن روند عادی سرویس دهی سرور هدف میباشد که از طریق هجوم سیل ترافیک اینترنت به سرور مقصد و یا زیر ساخت های ارتباطی آن میکند .

عموما حملان DDoS با استفاده نفوذ به چندین سیستم قربانی و ارسال ترافیک از سمت آنها انجام می گیرد.سیستم های قربانی میتوانند رایانه شخصی ، تلفن همراه ، و یا سایر لوازم الکترونیکی که به نوعی به اینترنت متصل هستند(مانند سخت افزار های اینترنت اشیا) باشند.

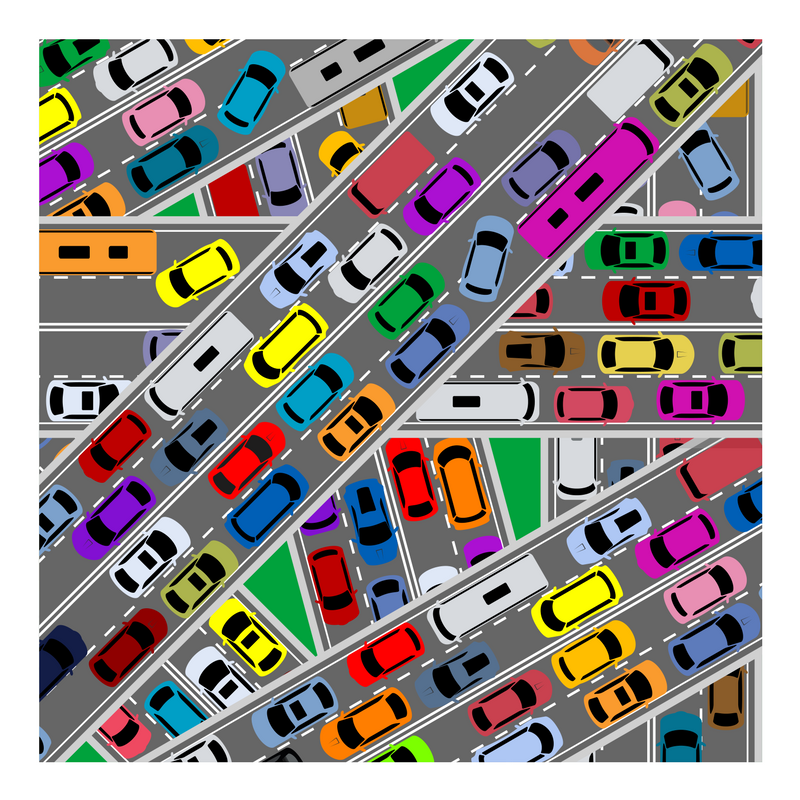

به زبان ساده تر حملات DDoS مانند ارسال یک ترافیک خیلی سنگین به یک بزرگراه میباشد که براحتی میتواند مسیر را مسدود کرده و از عبور ماشین ها و حتی خودرو های امدادی جلوگیری کند .

یکی از راه هایی که تا حدودی از این حملات جلوگیری می کند و می تواند تا حدودی موثر باشد در مقابل این حملات استفاده از یک سرور مجازی قدرتمند است.

حمله DDoS چگونه انجام میگیرد؟

حملات DDoS از طریق شبکه ای از سیستم ها و تجهیزات متصل به اینترنت انجام می گیرد . فرد مهاجم با آلوده کردن این ماشین ها و سیستم ها قابلیت کنترل آنها از راه دور را پیدا کرده و از این هریک از این دستگاه ها به سرور هدف حمله میکند .

هرکدام از این سیستم ها ربات یا زامبی نامیده میشوند و به گروهی از ربات ها botnet گفته میشود .

زمانی که بات نت ایجاد شد فرد مهاجم میتواند با ارسال دستورات حمله را هدایت کرده و حجم بالایی از ترافیک به سمت سرور هدف ارسال کند .

در این زمان هرکدام از این ربات ها درخواست های زیادی را به سمت سرور هدف ارسال کرده و این کار باعث میشود سرور هدف زیر فشار سنگین ترافیک و درخواست های ارسال شده امکان جوابدهی به درخواست های عادی و سرویس دهی نداشده باشد .

با توجه به اینکه هرکدام از ربات ها دارای آدرس منحصر به فرد بوده و مجاز به فعالیت در دنیای اینترنت میباشد جدا کردن ترافیک حملات DDoS از ترافیک معمولی اینترنت کاری پیچیده میباشد .

چگونه حملات DDoS را شناسایی کنیم ؟

مهم ترین نشانه حملات اینترنتی DDoS بالا رفتن غیر عادی ترافیک سایت و در نتیجه کند شدن و یا از کار افتادن سرویس دهی سرور هدف می باشد .

اما از آنجا که ترافیک عادی و کاربران واقعی هم برخی اوقات میتوانند چنین ترافیکی ایجاد کنند معمولا تشخیص حملات از کاربران عادی نیاز به دقت بیشتری دارد .استفاده از ابزار های تجزیه و تحلیل ترافیک شبکه میتوانند باعث کمک به شناسایی حملات از حجم کاربران واقعی با توجه به نشانه های زیر شوند :

- ارسال مقادیر مشخصی از ترافیک از یک مبدا واحد (Ip Address) یا رنج آیپی مشخص .

- حجم بالای ترافیک از کاربرانی که رفتار مشخص و تکراری در این حملات دارند مانند نوع دستگاه ، موقعیت جغرافیایی مشترک یا نسخه مرورگر وب

- حجم بالا و غیر عادی ارسال درخواست به یک صفحه و یا نقطه مشخصی از سرور .

- الگو های غیر عادی ارسال ترافیک مانند پیک ترافیک در ساعات مشخص از شبانه روز و یا رفتار های غیر عادی (مانند ارسال ترافیک هر 10 دقیقه یک بار)

همچنین علایم دیگری از انواع روش های حملات DDoS وجود دارد که بر اساس نوع و روش حمله متفاوت می باشد.

انواع متداول حملات DDoS چیست؟

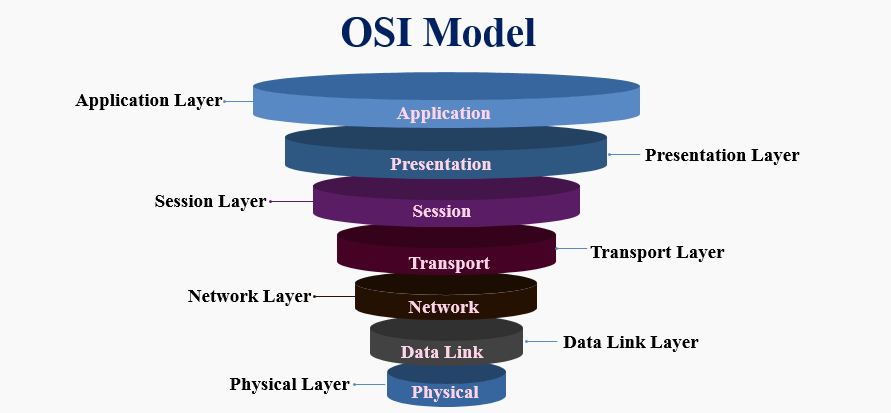

انواع مختلف حملات DDoS با استفاده از بخش های متفاوت یک ارتباط شبکه انجام میگیرند که برای شناخت بهتر روش کار آنها نیاز است اطلاعاتی در رابطه با بخش های مختلف یک ارتباط شبکه کسب کنیم .

یک ارتباط در دنیای اینترنتی از لایه های مختلفی تشکیل میشود که به آنها اصطلاحا لایه های شبکه میگویند . این لایه ها مانند بخش های مختلف یک ساختمان از زیر زمین تا پشت بام هرکدام وظیفه متفاوت و منحصر به فردی را بر عهده دارند .

مدل OSI که در زیر نشان داده شده است به عنوان یک ساختار مفهومی جهت نمایش لایه های شبکه استفاده میشود .

در حالیکه تمام حملات DDoS با استفاده از حجم بالای ترافیک انجام میگیرد یک مهاجم میتواند از روش های متفاوتی جهت مقابله با اقدامات تدافعی هدف استفاده کند که این مورد حملات را به 3 دسته اصلی تقسیم میکند.

-

حملات در لایه Application

هدف این حملات

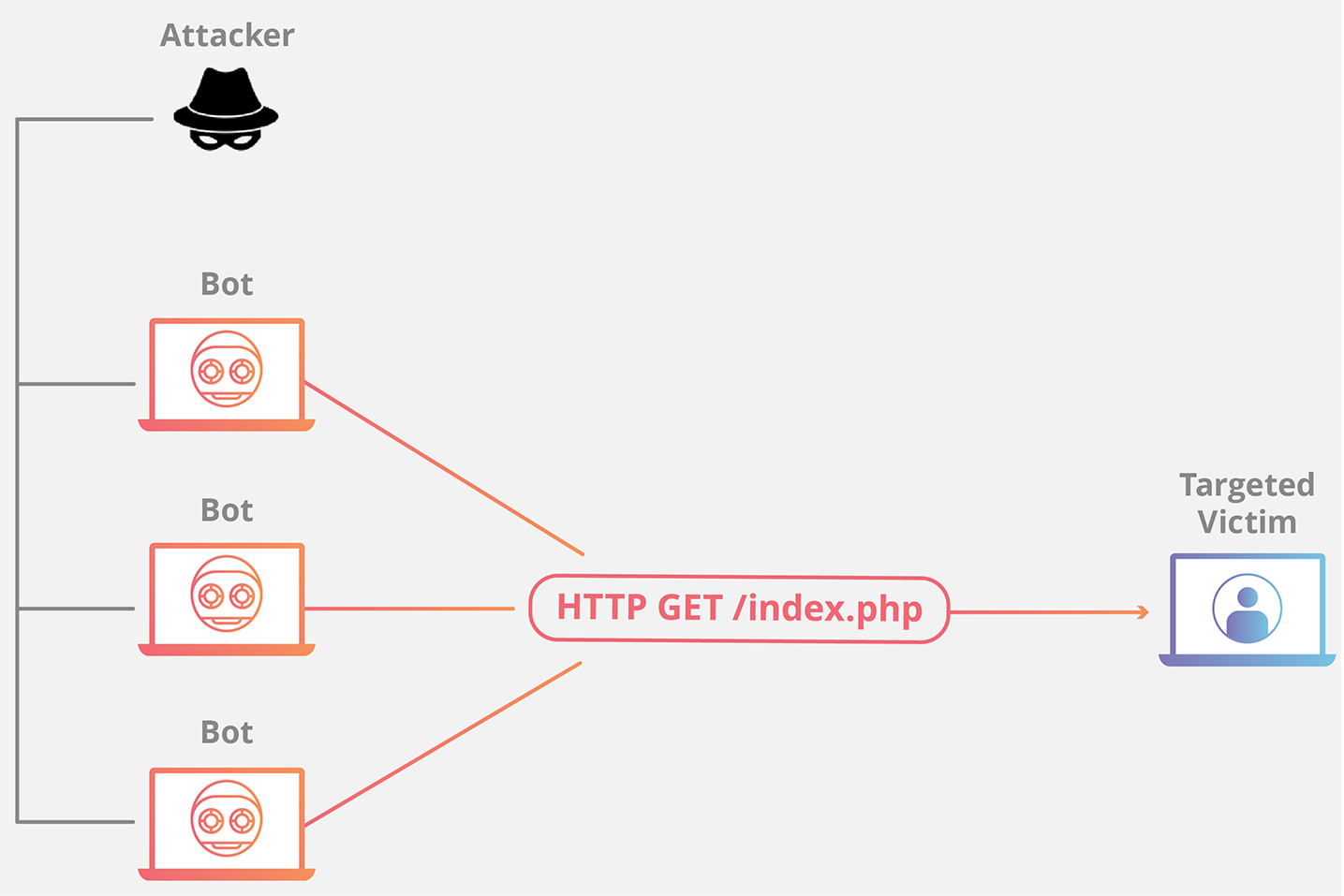

در این حملات از لایه 7 مدل OSI استفاده شده و کلیه درخواست ها در این لایه به سرور هدف فرستاده میشود و هدف اصلی آن بالا بردن تعداد درخواست ها و تحت فشار قرار گرفتن منابع سرور و در نتیجه عدم امکان پاسخدهی به موقع در سرور هدف میباشد .

این حملات لایه ای را در سرور هدف میگیرد که در آن صفحات وب تولید میشوند و در پاسخ به درخواست های HTTP به مخاطب ارسال میشوند . گرچه ساخت این درخواست ها سمت مخاطب یا مهاجم براحتی انجام میگیرد اما پاسخ آنها سمت سرور با دشواری هایی روبرو خواهد بود چرا که سرور مجبور است برای تولید پاسخ درخواست هایی را به دیتا بیس فرستاده و گاها از منابع مختلف اطلاعاتی را جمع آوری کند تا بتواند پاسخ مناسب را ساخته و ارسال کند .

دفاع در حملات لایه 7 بسیار دشوار است چرا که آنالیز و تفکیک ترافیک مخرب از ترافیک عادی در این لایه پیچیده و دشوار میباشد.

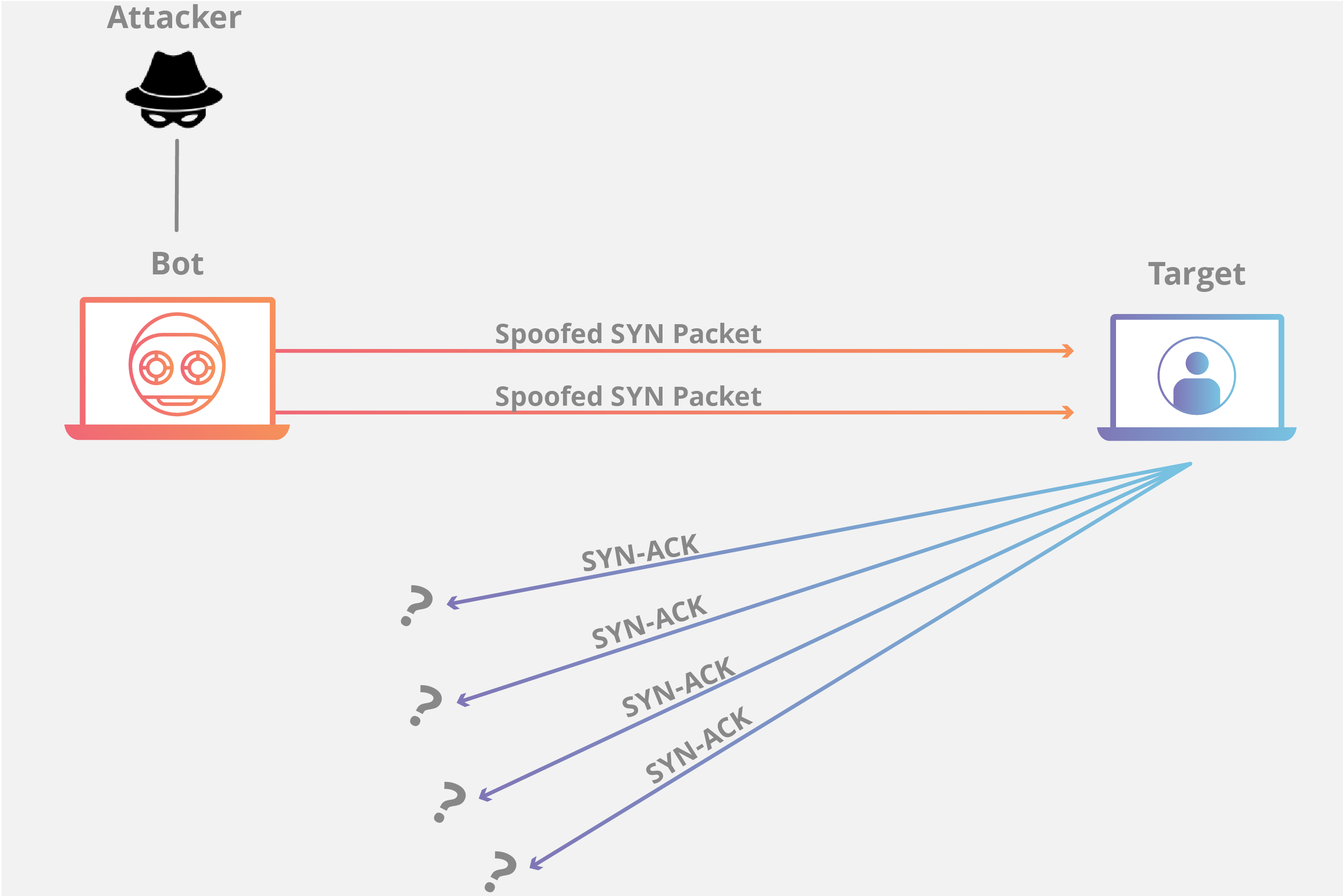

2. Protocol Attack

حملات لایه پروتکل که به عنوان حملات state-exhaustion نیز شناخته میشوند با تحت فشار قراردادن منابع سرور و یا منابع تجهیزات زیرساختی مانند روتر و فایروال ها باعث ایجاد اختلال در سرویس دهی میشوند.

حملات پروتکل در لایه های 3 و 4 انجام میپذیرد و نقاط ضعف در این لایه ها را هدف قرار میدهد تا سرور هدف غیر قابل دسترس شود .

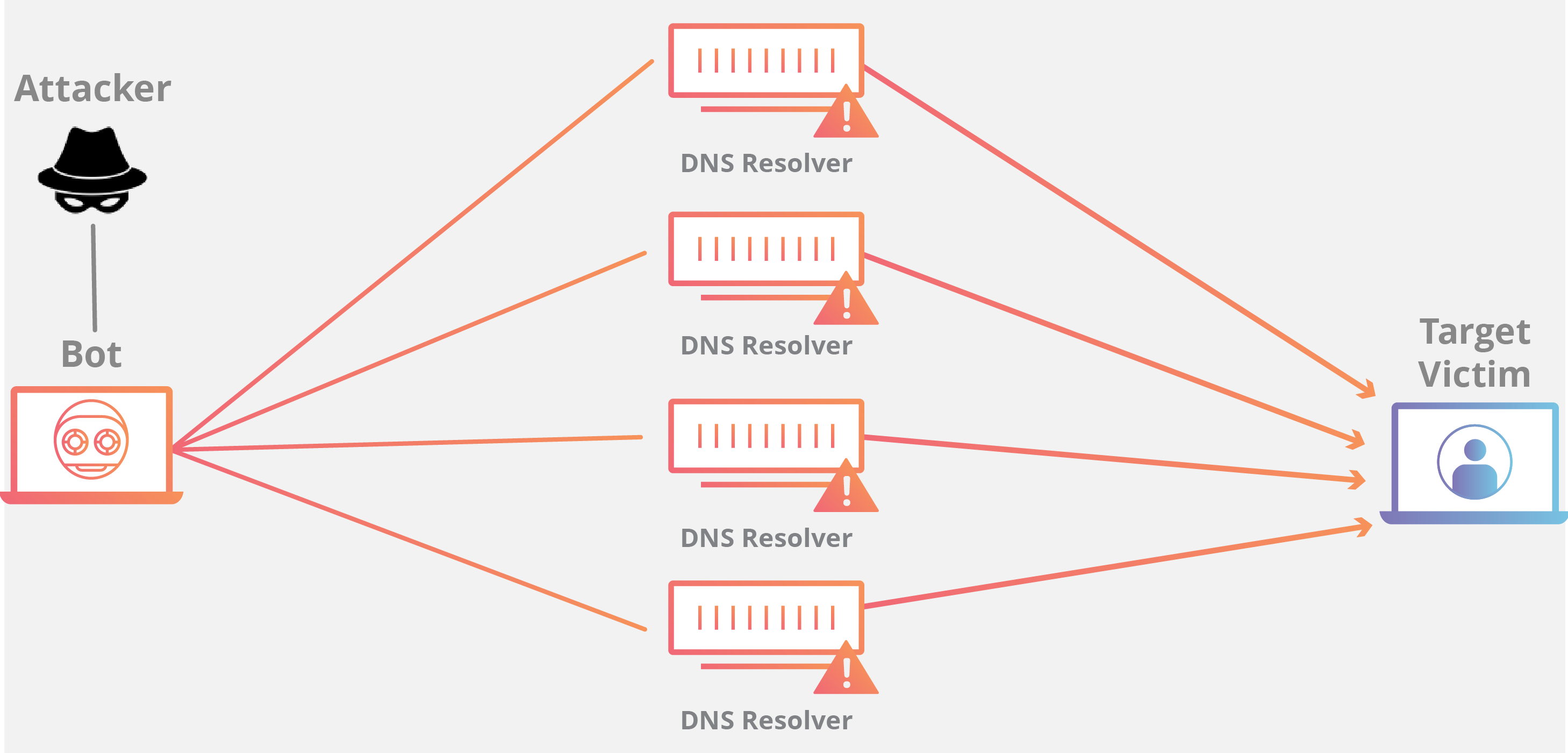

3. حملات حجیم DDoS

این دسته از حملات سعی دارند با پر کردن کل پهنای باند سرور هدف ازدحام ایجاد کرده و در سرویس رسانی آن اختلال ایجاد کنند . در این حملات مقادیر زیادی از داده ها به سمت سرور هدف ارسال شده تا ترافیک گسترده ایجاد کنند .

دیدگاهتان را بنویسید